Para muchos equipos del Centro de Operaciones de Seguridad (SOC), encontrar actividad maliciosa dentro de la red es como encontrar una aguja en un pajar. A menudo se ven obligados a reunir información de múltiples soluciones de monitoreo y navegar a través de decenas de miles de alertas diarias. Los resultados: los ataques críticos se pierden hasta que es demasiado tarde.

Diseñado para abordar los desafíos de SOC, Check Point lanzó Infinity SOC, una plataforma basada en la nube que permite a los analistas de SOC exponer, investigar y cerrar ataques más rápido y con una precisión del 99.9%. Lea más descubra cómo la nueva oferta de Check Point permite a los equipos de SOC lograr certeza con las herramientas de investigación e inteligencia utilizadas diariamente por el equipo de investigación de Check Point.

En nuestra reciente publicación en el blog » ¿Los equipos SOC tienen la certeza de que necesitan hacer su trabajo? «, Mostramos el daño que puede ocurrir que el SOC omita un ataque. En ese ejemplo, los atacantes estuvieron en la red sin ser detectados durante 5 meses. ¿Cómo perdió el equipo SOC el ataque durante 5 meses?

Exponer, validar y cerrar la actividad maliciosa en el entorno de una organización se ha vuelto extremadamente difícil debido a la evolución del panorama de amenazas y los desafíos que enfrentan los equipos de SOC.

Presentación de Check Point Infinity SOC

El 7 de julio, Check Point lanzó Infinity SOC , una plataforma basada en la nube que permite a los analistas de SOC exponer, investigar y cerrar ataques más rápido y con una precisión del 99.9%.

Diseñado para abordar estos desafíos comunes de SOC, Check Point Infinity SOC ayuda a las empresas a proteger sus redes al ofrecer:

- Precisión inigualable para detectar y apagar rápidamente ataques reales

- Investigaciones de incidentes rápidos

- Despliegue de cero fricción

Visita nuestro producto página y ver el webinar y vídeo de demostración para aprender más sobre Infinity SOC

Precisión del 99.9%: exponga y apague solo ataques reales

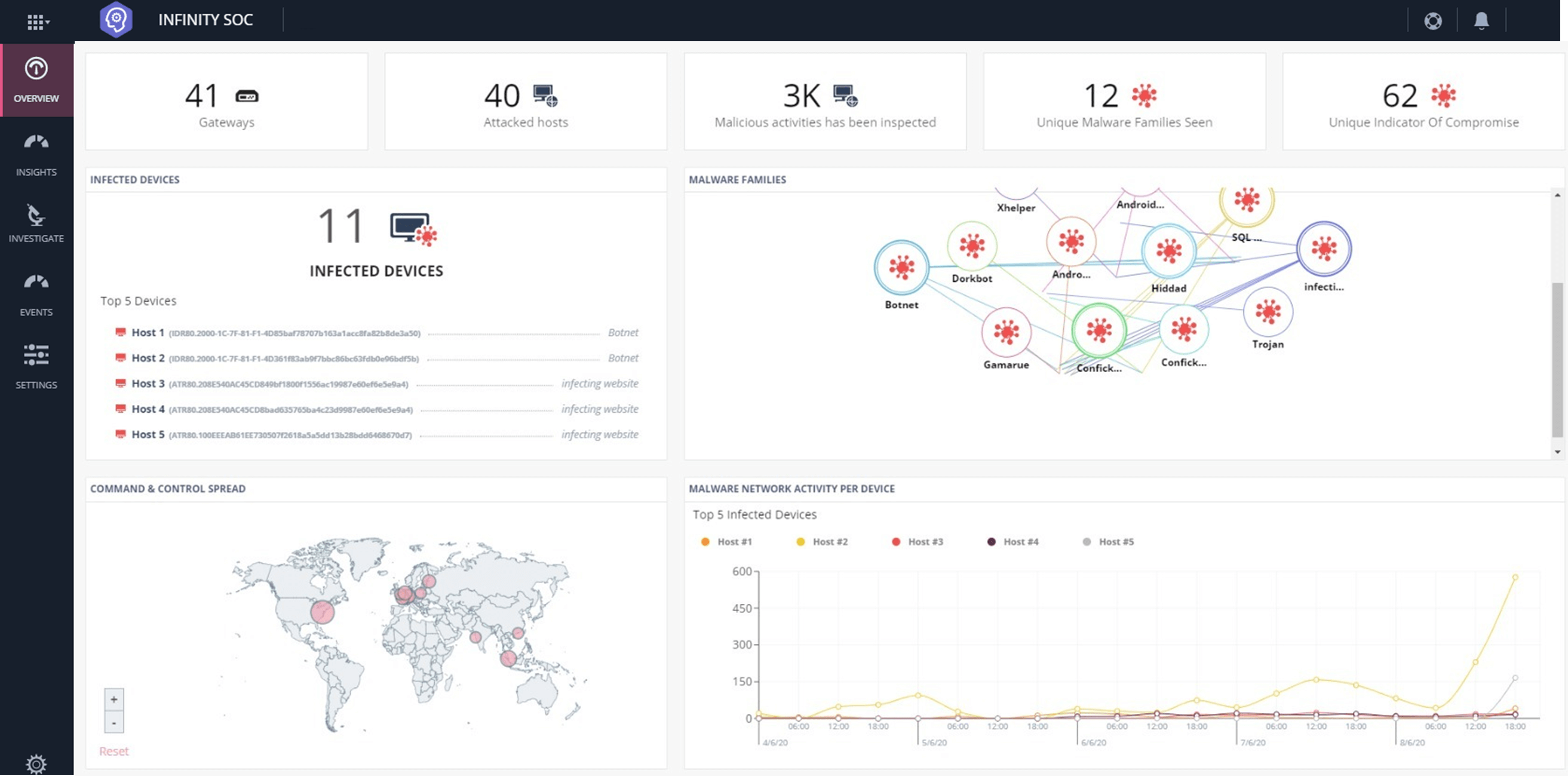

Infinity SOC utiliza análisis de incidentes basados en IA para proporcionar a su equipo una comprensión clara de lo que están enfrentando en cualquier momento. En lugar de lidiar con la sobrecarga diaria de eventos, este panel identifica automáticamente incidentes reales en toda su infraestructura de TI, incluidas redes, nube, puntos finales, dispositivos móviles e IoT.

panel de vidrio.

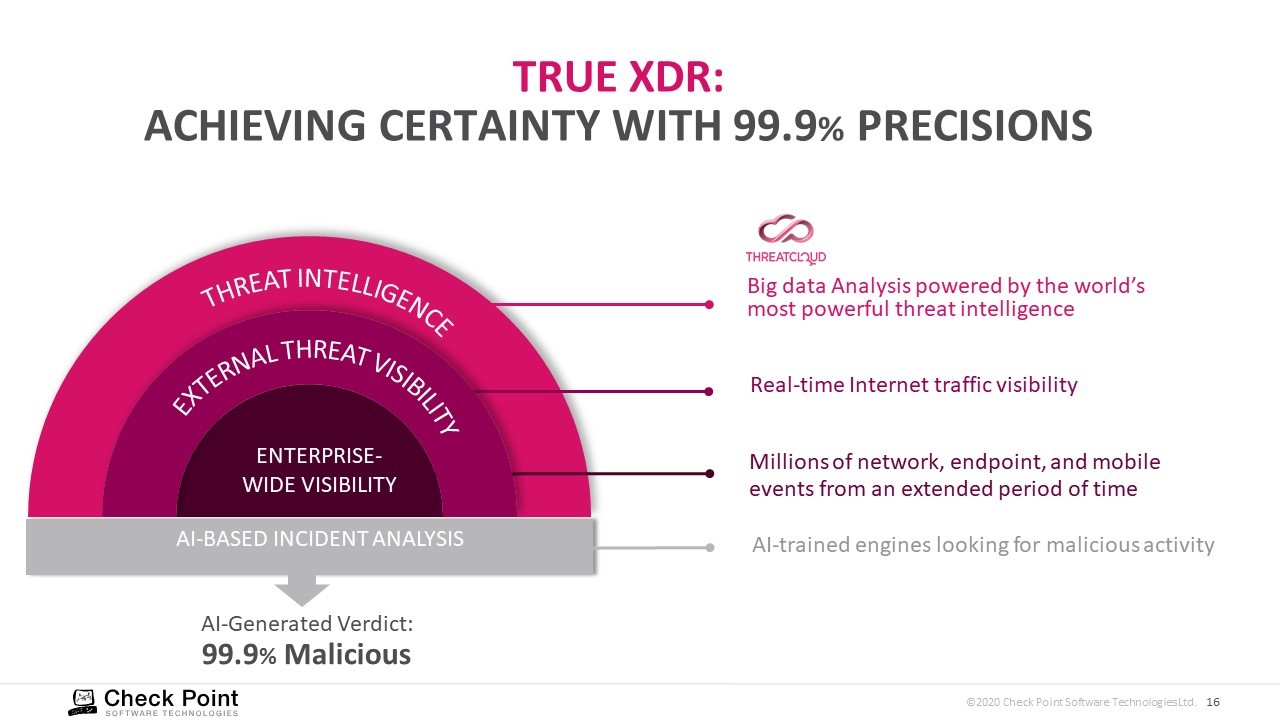

Infinity SOC expone incluso los ataques más sigilosos con una precisión del 99.9% al aprovechar un enfoque de múltiples capas para XDR:

- Visibilidad en toda la empresa : análisis de eventos de red, nube, punto final, móvil e IoT durante un período prolongado de tiempo.

- Visibilidad de amenazas externas: aprovechando la visibilidad global de ThreatCloud en el tráfico de Internet en tiempo real para detectar amenazas externas fuera de la organización.

- Inteligencia de amenazas: enriquece cada alerta con inteligencia de amenazas y el poder de ThreatCloud, y conecta los puntos con análisis de big data para descubrir los ataques más sofisticados como los APT.

- Veredicto generado por AI: ejecutar un análisis de incidentes basado en AI sobre la información agregada (de todas las capas mencionadas anteriormente) para determinar con precisión si el evento se relaciona con actividad maliciosa. Los motores Infinity SOC basados en IA han sido entrenados y validados por algunos de los SOC más grandes del mundo.

Figura 2: Infinity SOC va más allá de XDR al ofrecer un veredicto generado por el 99.9% de IA

Infinity SOC clasifica automáticamente las alertas para permitir una respuesta más rápida a los ataques críticos y ofrece remediación con un solo clic con un cliente ligero en el host infectado.

También evita que los piratas informáticos inicien campañas de phishing contra los usuarios al eliminar dominios web y de correo electrónico corporativos similares. Infinity SOC es la única solución que detecta amenazas dentro y fuera de la organización, brindándole una visión completa de todo el panorama de amenazas.

Investigación rápida: acelere y profundice las investigaciones con la inteligencia de amenazas más poderosa de la industria

Infinity SOC le proporciona las herramientas y la inteligencia de amenazas que le permiten realizar investigaciones en profundidad y más rápidas. Infinity SOC pone a disposición de los equipos de SOC las herramientas de investigación e inteligencia de amenazas desarrolladas por el Equipo de Investigación de Check Point y utilizadas diariamente para exponer e investigar los ciberataques más peligrosos y sofisticados del mundo.

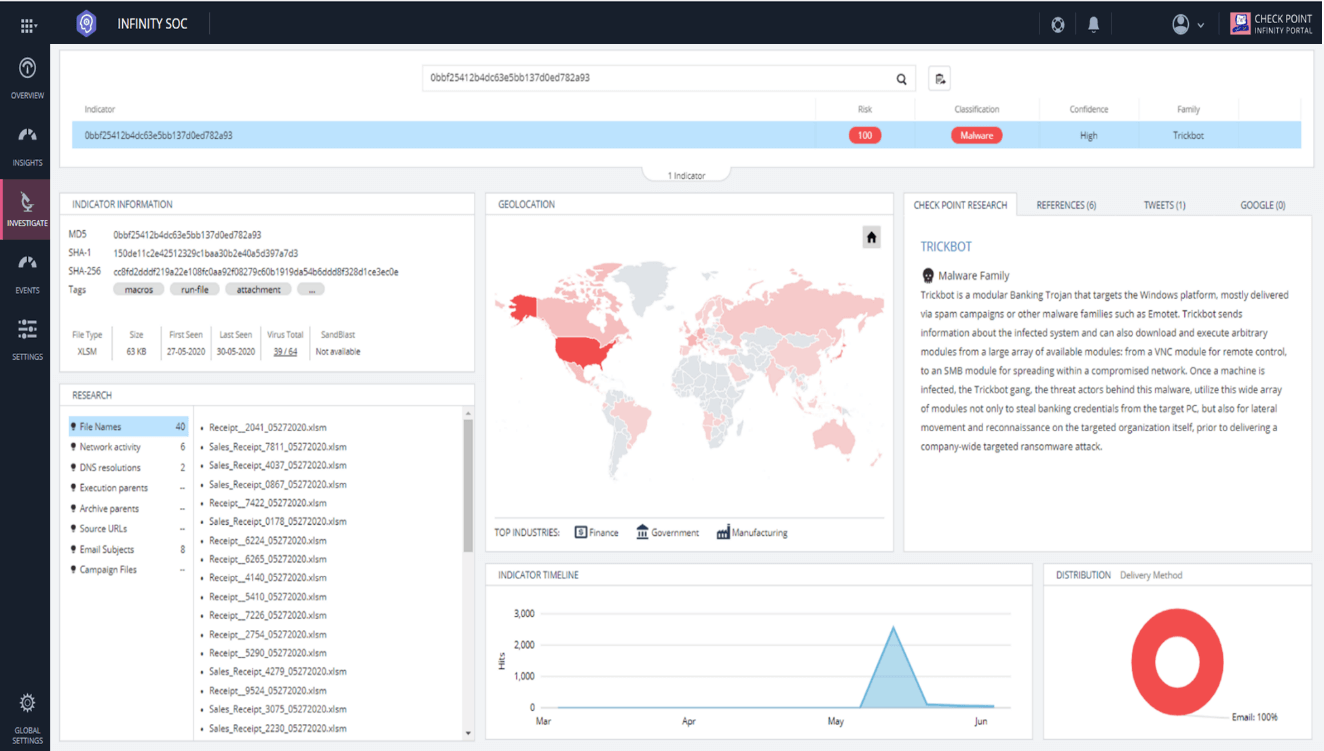

Con Infinity SOC , puede realizar una búsqueda en cualquier IOC para obtener una inteligencia de amenazas rica y contextualizada que incluye la distribución geográfica, las industrias específicas, la línea de tiempo de ataque y los métodos.

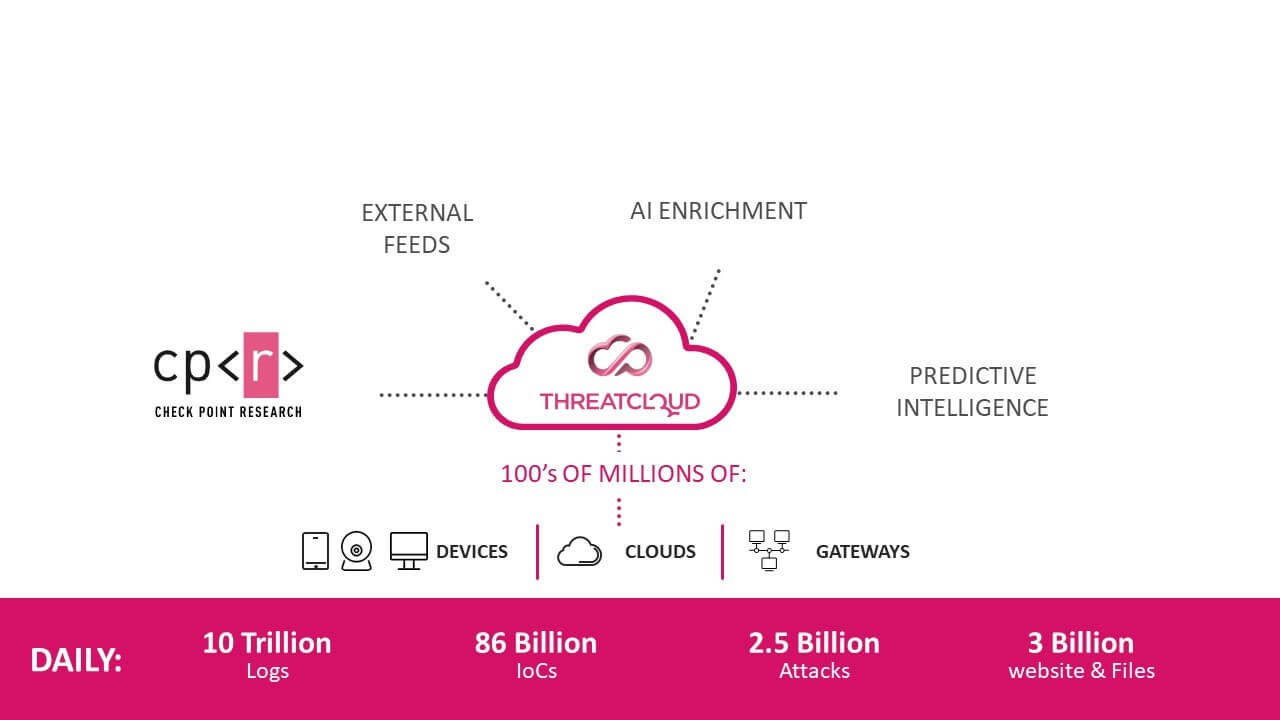

Infinity SOC aprovecha Check Point ThreatCloud , la base de datos de inteligencia de amenazas más poderosa. ThreatCloud se enriquece continuamente con motores de inteligencia predictiva avanzada, datos de cientos de millones de sensores, investigación de vanguardia de Check Point Research y alimentación de inteligencia externa. Diariamente, ThreatCloud analiza 10 billones de registros, 86 billones de COI, 2.6 billones de ataques y 3 billones de sitios web y archivos.

Infinity SOC realiza búsquedas de enlaces profundos en las redes sociales y OSINT para encontrar y mostrar información relevante y útil de páginas web y documentos para una investigación más profunda.

Con Infinity SOC , puede cargar archivos sospechosos en cualquier momento para su análisis por el servicio de emulación SandBlast , que tiene la mejor tasa de captura de la industria.

Cero fricción: sin problemas de implementación, integración y privacidad

Infinity SOC unifica la prevención, detección, investigación y remediación de amenazas en una única plataforma administrada centralmente para brindar a los equipos de SOC seguridad y eficiencia operativa incomparables. Se implementa en minutos y evita costosas preocupaciones de privacidad y almacenamiento de registros con un análisis de eventos único basado en la nube que no exporta ni almacena registros de eventos.

Cómo un cliente usa Infinity SOC mejora su postura de seguridad

Antes de su lanzamiento oficial, Infinity SOC fue puesto a prueba por más de un centenar de clientes. Uno de ellos, Terma, un fabricante danés de defensa y aeroespacial para aplicaciones civiles y militares, utilizó Infinity SOC para detectar y cerrar ataques. El equipo de Terma quería una solución para ayudar a reducir el diluvio diario de alertas y eventos para identificar el puñado de amenazas genuinas y potencialmente dañinas para su red. Infinity SOC entregó todo eso y más.

Con Infinity SOC, Terma pudo filtrar todas las alertas irrelevantes y el ruido de fondo para que el equipo pueda ver el verdadero estado de seguridad en toda su red. Esto permitió a Terma concentrarse en las actividades que realmente importan. Además, Infinity SOC también le proporcionó a Terma la valiosa inteligencia de amenazas y capacidades de caza que no tenían anteriormente.

Resumen

Los equipos de SOC de hoy enfrentan muchos desafíos. Sin embargo, Check Point Infinity SOC puede ayudar a abordar estos desafíos. Check Point Infinity SOC es una plataforma basada en la nube que permite a los equipos de seguridad exponer, investigar y apagar los ataques más rápido y con un 99,9% de precisión. Infinity SOC unifica la prevención, detección, investigación y remediación de amenazas en una sola plataforma para brindar seguridad y eficiencia operativa sin igual.

Aborda la digitalización

Aborda la digitalización